آنچه را که به دنبالش هستید

آی تی فونیکس

|

موضوعات دوستان پیوند ها تبادل لینک هوشمند مجلات IT و دانشجویی سایر امکانات X بستن تبليغات به ما امتياز دهيد با تشکر از حمايت شما آمار وب سایت

You are from IP

%%v_FLG%% %%v_IP%% %%v_CR%% ,%%v_RG%%, %%v_CI%% %%v_OS_IMG%% %%v_OS%% %%v_BRW_IMG%% %%v_BRW%% %%v_I_RESO%% %%v_RESO%% %%v_I_CLR%% %%v_CLR%%

کل نظرات : 1

تعداد اعضا : 2

باردید دیروز : 2 بازدید هفته : 99 بازدید ماه : 99 بازدید سال : 138 بازدید کلی : 13083 |

نوشته شده به دست IT-Phoenix Group

بسیاری از افراد از شرایط عجیب و تبلیغات بیش از حد یوتیوب خسته شدهاند و همین امر نیز موجب ایجاد وبسایتهای منطقهای پخش ویدیو شده است که هیچیک در عمل توانایی بالایی در حد یوتیوب را ندارند ولی وبسایت Vessel، یک رقیب نیرومند برای یوتیوب است.

شاید یکی از مواردی که همه ما در اینترنت با آن مشکل داریم را بتوان سرعت پایین پخش فایلهای ویدیویی بهصورت آنلاین دانست، در این میان حتی وقتی که اینترنت ما بسیار پرسرعت است نیز باز این مشکل پابرجا باقی میماند که علت اصلی آن عدم وجود سرورهای نیرومند برای استریم ویدیویی است. این موضوع موجب شده است تا وبسایتی مانند یوتیوب با تکیه بر زیرساختهای بسیار نیرومند و سرورهای سریع خود، به سرعت رشد کند ولی عدم وجود رقیبی در حد اندازههای معقول موجب شد که یوتیوب تا حدی سیاستهای خود را به اجبار به خورد مخاطب بدهد و تبلیغات بسیار زیاد و برخی موارد غیرقابل رد کردن و سرعت پایین برای برخی از ویدیوها موجب شد تا همگان بهدنبال جایگزینی برای این سایت باشند. این امر موجب ایجاد سایتهای منطقهای شد که در ایران نمونه آن را با نام آپارات مشاهده کردیم ولی بازهم مشکلات مربوط به سرعت و حجم فایلها حل نشدند تا اینکه مدیر سابق شرکت هلو، چندی پیش اعلام کرد که در حال کار بر روی رقیبی جدی برای یوتیوب است و سرانجام نیز امروز اعلام شد که وبسایت Vessel برای همگان در دسترس قرار گرفته است و بهصورت رسمی رقابت این وبسایت با یوتیوب آغاز شده است. البته این وبسایت برای کاربران عمومی رایگان نخواهد بود ولی با پرداخت 3 دلار حق عضویت یک ساله آن میتوان یک سال رایگان را نیز از این وبسایت هدیه گرفت. علاوه بر آن نیز نسخه تلفنهای همراه Vessel نیز آماده و عرضه شده است تا بتوان بهراحتی بر روی پلتفرمهای مختلف از آن استفاده کرد. تعداد بازدید از این مطلب: 1927

موضوعات مرتبط:

اخبار IT ,

,

نوشته شده به دست IT-Phoenix Group

بدنامترین هکرهای تاریخ را بشناسیددر این مطلب با ۱۴ مورد از ماهرترین هکرهای تاریخ آشنا می شویم که اکثر آن ها در طبقه بندی کلاه سیاه ها قرار می گیرند.

امنیت در دنیای مجازی سال گذشته چالش های بسیاری را پشت سر گذاشت. هکرها با حملات گسترده خود شرکت ها و افراد بسیاری را تحت تاثیر قرار دادند و کاری کردند تا دنیای سایبری یکی از سیاه ترین دوران خود را پشت سر گذارد.

هک شدن سونی به خاطر ساخت یک فیلم، لو رفتن تصاویر شخصی هنرپیشه های معروف، حمله به بانک اطلاعاتی بیمارستان ها و شرکت های بیمه، از دسترس خارج کردن شبکه های بازی Xbox و Playstation و … از جمله رویدادهایی بودند که هکر های کلاه سیاه در سال گذشته از خود بر جای گذاشتند. همانطوری که احتمالا می دانید، هکر ها به سه دسته تقسیم می شوند. هکرهای کلاه سفید، افرادی هستند که به شرکت ها کمک می کنند ضعف های امنیتی خود را شناسایی کنند و از این راه تلاش می کنند به صورت قانونی کسب درآمد کنند. هکرهای کلاه سیاه، اما افرادی خطرناک هستند که به دنبال افشای اطلاعات و نفوذ های غیر قانونی هستند. و در نهایت گروهی به نام هکر های کلاه خاکستری نیز وجود دارند که فلسفه ای ترکیب شده از دو دسته قبلی را دنبال می کنند. تعداد بازدید از این مطلب: 1643

برچسبها:

هکر ,

کلاه سیاه ,

بانک اطلاعاتی ,

شبکه ,

هکرهای کلاه سفید ,

آدرین لامو ,

یاهو ,

جینسون جیمز آنچتا ,

آسترا ,

اؤن تور واکر ,

شرکت Dassault ,

کوین پولسن ,

Dark Dante ,

آلبرت گنزالز ,

کوین میتنیک ,

جاناتان جیمز ,

شرکت TJX ,

ولادیمیر لوین ,

گری مک کینن ,

میکائیل کاسه ,

متیو بیوان و ریچارد پرایس ,

Lizard Squaفرقه ساینتولوژی ,

d ,

Anonymous ,

موضوعات مرتبط:

اخبار IT ,

,

نوشته شده به دست IT-Phoenix Group

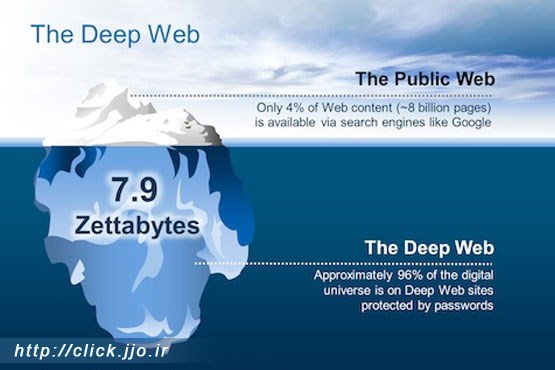

اخیرا موسسه Bright Planet اعلام کرده که وب پنهان حدود ۵۰۰ برابر بزرگتر از محتوای ظاهری اینترنت است. وب پنهان، وب عمیق و بسیاری از نامهای دیگر؛ این نامها به بخشی از اینترنت اطلاق میشود که از جانب سایتهای جستوجوگر و بسیاری از کاربران مخفی میمانند. تقریبا همزمان با پیدایش اینترنت این بخش پنهان از آن هم وجود داشته است. اما در سالهای اخیر به دلیل فعالیتهای تبهکارانه گسترده در این بخش از اینترنت نام آن بر سر زبانها افتاده است. اینترنت به دو بخش تقسیم میشود. بخش ظاهری و پنهان. تمام چیزی که ما به عنوان اینترنت میشناسیم بخش ظاهری آن است. اما در پس این ظاهر جذاب، اقیانوسی از دادههای مخفی قرار دارد که عموم مردم از آن خبر ندارند. جستوجو در سایتهای متداول این کار مانند گوگل و بینگ مانند این است که توری را به قصد صید به اقیانوس بیندازیم. شاید صید خوبی انجام دهیم ولی بخش اعظم اقیانوس از دسترس ما برای صید خارج میشود. بیشتر اطلاعات و دادههای اینترنت چنان در عمق قرار دارند که سایتهای جستوجوگر از پیدا کردن آنها عاجز هستند. تعداد بازدید از این مطلب: 1680

نوشته شده به دست IT-Phoenix Group

حملات DDoS چیست و چرا متوقف کردن آن کار دشواریست؟حتماً شنیدهاید که گاهی یک سایت و یا سرویس در اثر حملات DDoS از کار افتاده است. اما ماهیت DDoS چیست؟ حملات آن چگونه صورت میگیرد و چرا مقابله با آن کار دشواریست؟ در این مقاله به بررسی پاسخ این سؤالات خواهیم پرداخت.

کریسمس امسال در حالی که بسیاری نوجوانان به عنوان هدیه از والدین خود اکسباکس و یا پلیاستیشن دریافت کرده بودند متوجه شدند که نمیتوانند به شبکههای آنلاین متصل شوند. اینطور مشخص شد که گروه هکرهای Lizard Squad با حملات DDoS موفق به از کار انداختن سرورهای سونی و مایکروسافت شدهاند. پس از آن کیم داتکام مؤسس وبسایت مگاآپلود و مگا ادعا کرد که این گروه را راضی به توقف حملات کرده است و حتی پس از آن خبر هک شدن این گروه هکری نیز منتشر شد!

DDoS مخفف عبارت Distributed Denial of Service است و به هدف از کار انداختن موقت و یا دائمی یک وبسایت و یا سرور انجام میشود. حملات DDoS از گذشتهای نسبتاً دور وجود داشتهاند و معمولاً هم برای بیان اعتراض به کار برده میشدند. شاید اولین حمله DDoS را بتوان مربوط به سال ۱۹۹۵ و شبکه Strano Network دانست که در اعتراض به سیاستهای هستهای دولت فرانسه انجام شد. اما چرا حملات DDoS روزبهروز قویتر شده و مقابله با آن دشوارتر؟ چگونه میتوان یک حمله DDoS ترتیب داد؟تعداد بازدید از این مطلب: 2811

نوشته شده به دست IT-Phoenix Group

شرکت امنیتی AVG از بدافزار جدیدی در سیستمعامل اندروید خبر دادهاست. این بدافزار سیستم خاموشی تلفنهوشمند را دور میزند.

بهگزارش AVG هنگامی که گوشی اندرویدی بظاهر خاموش است، بدافزار PowerOffHijack اجرا شده و بهکل سیستمعامل اندروید دسترسی یافته و میتواند بدون اطلاع شما با تلفنهمراهتان عکس بگیرد یا تماس تلفنی یا پیامکی برقرار کند. در واقع این بدافزار خاموش شدن دستگاه را شبیهسازی میکند، بهاینترتیب گرچه انیمیشن خاموش شدن تلفن پخش و صفحهنمایش نیز خاموش میشود، ولی درحقیقت دستگاه روشن است. این بدافزار اجازه دسترسی روت دستگاه را گرفته و بعد کدهای مخرب خود را اعمال میکند و برخی فرآیندهای سیستمعامل نیز جعل میشود. تاکنون بیش از ده هزار دستگاه اندرویدی به این بدافزار آلوده شدهاست. اگر از منابع مطمئن برای دانلود استفاده میکنید جای نگرانی نیست، زیرا این نوع بدافزارها در گوگلپلی وجود ندارد، بلکه از راه SiderLoading منتقل میشود. در این روش فایلهای نصب نرمافزارهای APK از طریق وای ـ فای، بلوتوث، کارت حافظه یا یو.اس.بی به یک دستگاه دیگر منتقل میشود. گفتنی است این بدافزار که روی اندروید ۵ به پایین نصب میشود، برای گوشیهای روت نشده خطری ندارد. اگر نگران امنیت دستگاه اندرویدی روت شده خود هستید، باید بدانید با جدا کردن باتری میتوانید از خاموش بودن گوشی خود مطمئن شوید. تعداد بازدید از این مطلب: 1704

برچسبها:

سیستمعامل ,

اندروید ,

بدافزار ,

AVG ,

PowerOffHijack ,

انیمیشن ,

گوگلپلی ,

APK ,

بلوتوث ,

کارت حافظه ,

باتری ,

نوشته شده به دست IT-Phoenix Group

استارتآپهای بزرگی به وجود آمدهاند که در قبال گزارش باگ و آسیبپذیریها، مبلغی را به هکرها پرداخت میکنند. هر ساله کمپانیهای بزرگ تکنولوژی با داشتن چندین باگ و آسیبپذیری مورد حمله هکرها قرار میگیرند. معمولا افشای آسیبپذیریها قبل از گزارش آن به کمپانی مربوطه، خطرات جدی را به همراه دارد. در همین راستا استارتآپهای بزرگی به وجود آمدهاند که در قبال گزارش باگ و آسیبپذیریها، مبلغی را به هکرها پرداخت میکنند. «Shashank Kumar» مهندس اسبق سیسکو و متخصص امنیت شبکه، در سالهای نوجوانی با هک آشنا شد. او در ابتدا جهت سرگرمی و دیفیس «Deface» سایتها را هک میکرد. اما حالا پشیمان است، زیرا مطلع شده که در قبال کاری که انجام میداد، میتوانست با گزارش باگها و آسیبپذیریها درآمد داشته باشد. سپس او با فعالیت در «cyberboyindia» توانست ۳۰ هزار دلار درآمد داشته باشد، در واقع این مبلغ حداقل مخارج شهریهی او را جبران میکرد. این روزها مبحث امنیت طوری شده است که حتی دانشآموز ۱۹ ساله بدون توجه به امتحانات نهایی خود شبها بیدار مانده و به بررسی باگهای امنیتی میپردازد. سایتهای بزرگی مانند یاهو، توئیتر، پیپال و AT&T در تیررس این گونه افراد قرار گرفته و ممکن است حتی آسیبپذیریهای بزرگی از آنها یافت شود. شاشنک هم جزو افرادی است که در قبال گزارش باگها پاداشی از قبیل گوشیهمراه و چک ۱.۵۰۰ دلاری را دریافت کرده است. او پس از یافتن باگ گوگل در اکانت توئیتر خود این موضوع را منتشر کرد:

شاشنک جزو افرادی است که مبحث امنیت و گزارش باگ را گسترش داد. گوگل هفتهی پیش اعلام کرد که برنامهی گزارش باگ خود را تغییر داده است. تاکنون کسانی که قصد شرکت در این کنفرانس گزارش باگ را داشتند، باید باگهای شناسایی شده را در ماه مارس ثبت میکردند، برای شرکت در کنفرانس ثبت نام میکردند و اگر همه چیز بر طبق روال پیش میرفت، پاداش خود را دریافت میکردند. اما گوگل به تازگی امکان انجام تمامی این کارها به صورت از راه دور و در تمامی ماههای سال فراهم ساخته است. از این پس هریک از کارشناسان امنیتی که با ایرادی در سیستم عامل کروم رو برو میشود، میتواند با ثبت آن باگ در برنامهی پاداش برای حفره های گوگل یا VRP، بدون نیاز به هیچ کار اضافی دیگر، انتظار دریافت پاداش خود را داشته باشد. برای ترغیب هرچه بیشتر کارشناسان امنیتی، گوگل مقدار حداکثر پاداش برای هر فرد را به بینهایت تغییر داده است.

تعداد بازدید از این مطلب: 2023

نوشته شده به دست IT-Phoenix Group

ربات مخصوصی به نام Bond ساخته شده که با آنالیز کردن دستخط اسکن شده فرد، آن را عینا روی کاغذ مینویسد.

به گزارش جام جم کلیک: با اینکه امروزه کمتر کسی نامه کاغذی مینویسد، اما کماکان دستخط افراد روی کاغذ و باز کردن پاکت نامه، حسی نوستالژیک دارد. بهاینمنظور ربات مخصوصی به نام Bond ساخته شده که با آنالیز کردن دستخط اسکن شده فرد، آن را عینا روی کاغذ مینویسد. البته این ربات خریدنی نیست، بلکه یک شرکت، سرویس آن را ارائه میکند و کاربران میتوانند بهصورت اینترنتی متنهای مورد نظر خود را برای این شرکت بفرستند تا بهصورت نامه دستنوشته به نشانی مورد نظرشان پست شود. تعداد بازدید از این مطلب: 1944

موضوعات مرتبط:

اخبار IT ,

,

|

درباره وبگاه  آخرین اخبار IT منو کاربری خبرنامه

براي اطلاع از آپدیت شدن وبلاگ در خبرنامه وبلاگ عضو شويد تا جديدترين مطالب به ايميل شما ارسال شود

تبلیغات

آرشیو مطالب مطالب پر بازدید مطالب تصادفی نویسندگان |